-ss tcp syn スキャン. TCP reset attack also known as forged TCP resets spoofed TCP reset packets or TCP reset attacks is a way to tamper and terminate the Internet connection by sending a forged TCP reset packetThis tampering technique can be used by a firewall in goodwill or abused by a malicious attacker to interrupt Internet connections.

Centrecom Gs950 V2シリーズ リファレンスマニュアル Security セキュリティー設定 Denial Of Service 攻撃 防御

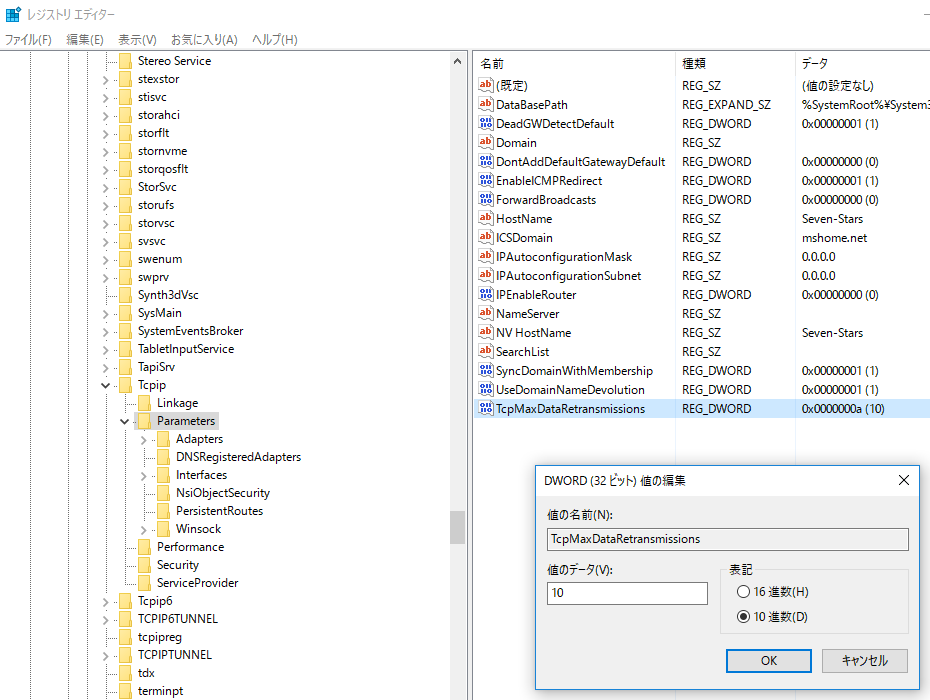

Tcpの再送制御とタイムアウト 再送時間 Rto と再送回数 チェックサム Seの道標

Tcpの再送制御とタイムアウト 再送時間 Rto と再送回数 チェックサム Seの道標

Linux 242126 以降 F-RTO を有効にする.

Tcpリセット攻撃. Tcpは様々な方法で攻撃される可能性があるtcpの完全なセキュリティアセスメントの結果は認識されていた問題の考えうる対策と共に2009年に公表され その後もietf内で進められている dos攻撃. Docker Desktop へようこそ Docker Desktop for Mac のセクションはDocker Desktop コミュニティ安定版リリースCommunity Stable releaseに関する情報を扱います エッジリリースEdge releaseに関する情報は Edge リリースノート を御覧ください Docker デスクトップエンタープライズDDEリリースに. これは厳密には TCP の仕様を満たしていないが DoS 攻撃 denial of service attack から身を守るために必要である Linux 22 ではデフォルト値は 180 であった tcp_frto integer.

1 minutes目次 連載ADについて学ぼう 今回はActive DirectoryにおけるDNSの役割についてご紹介していきます Point Active DirectoryにおけるDNSの役割として以下の2つをご紹介 ドメインに参加しているコンピューターの登録と名前解決 ドメインコントローラーの検索 1ドメインに. 実行している Windows XPまたは Windows の以前のバージョン固有のセキュリティ設定とWindows Server 2003 ドメイン内のユーザー権利の割り当てまたは以前のバージョンの Windows のドメインを変更するとクライアント コンピューターで発生する可能性のある問題を説明します. こんにちはさくらインターネットの前佛です 今回はサーバのログファイルを自動スキャンして悪意のある SSH 通信を自動遮断するツール fail2ban の概要と使い方をご紹介します 日々不正アクセス インターネット上のサーバはSSH や HTTP など公開しているポートに対する不正.

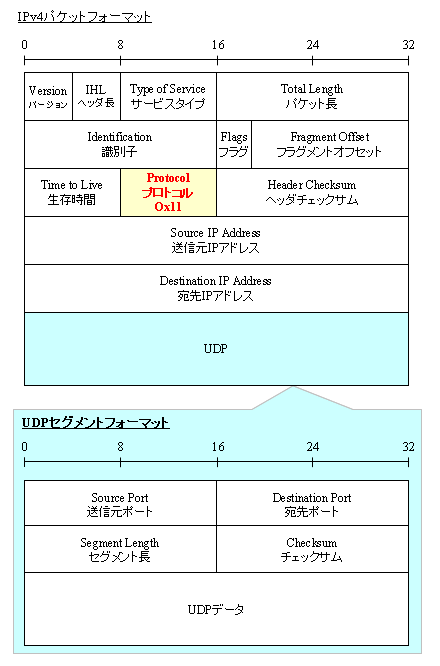

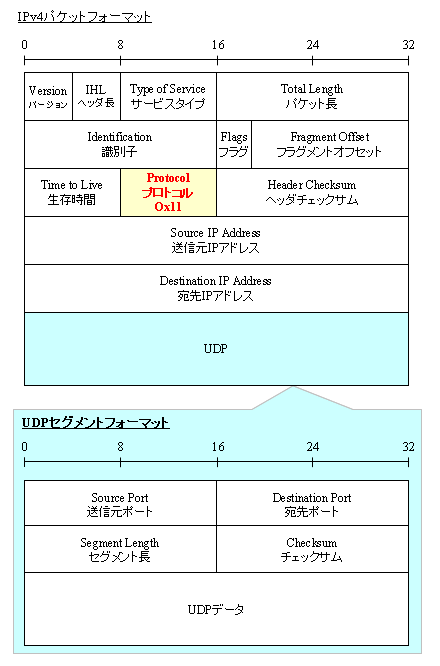

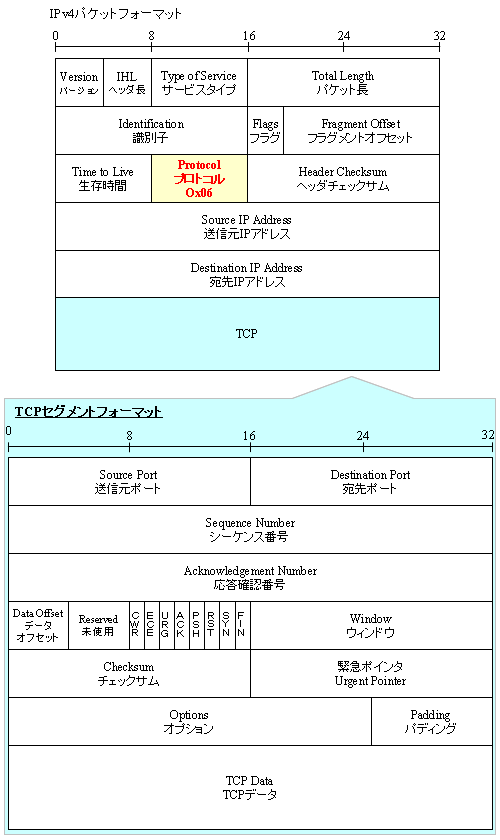

Tcp 6 tcpの動作に関する情報を管理するグループ tcpの接続回数や失敗回数リセット回数などを管理しています udp 7 udpの動作に関する情報を管理するグループ udpデータの送受信数などを管理しています egp 8 egpの動作に関する情報を管理するグループ oim 9. 攻撃者の sip 端末が invite リクエストを偽装する際に攻撃対象となる sip 端末の ipアドレス1111 とポートを sip リクエストの via ヘッダに設定し攻撃の仲介役として利用する sipサーバまたは端末に送信することで身に覚えのないレスポンスが攻撃対象の sip端末に集中する. The Great Firewall of China and Iranian Internet censors are.

10月4日週にかけて発生したセキュリティに関する出来事やサイバー事件をダイジェストでお届け 千葉市の実証実験運営業務委託会社の. Ciscoルータを使用したネットワークでもし障害が発生したらshow interfaceコマンドを実行しない人はいないでしょう show interfaceコマンドで表示される情報は非常に豊富で障害切り分けを行う際の十分な材料になります ここではshow interfaceコマンドで表. Windows 10 のネットワーク設定はインターネットを利用したり社内でファイルを共有したりするために必要な設定です 現代ではどんな企業の業務でもインターネットが欠かせない存在といっても過言ではないかもしれません.

V SecurityLayer t REG_DWORD d 2 f REG ADD HKLMBROKENSYSTEMControlSet001ControlTerminal ServerWinStationsRDP-Tcp v UserAuthentication t REG_DWORD d 1 f REG ADD HKLMBROKENSYSTEMControlSet001Control. トラフィックは攻撃者 ソース を脅威ログに記録します この脅威に対するアクションはリセットパケットサイレントドロップまたはセキュリティプロファイルで構成されている最も適切なものに応じて異なるアクションを実行できます.

Syn Flood Wikipedia

Ddos攻撃 Dos攻撃のやり方 フラッド型と脆弱性型の攻撃手法

Tcpの再送制御とタイムアウト 再送時間 Rto と再送回数 チェックサム Seの道標

Tcpの再送制御とタイムアウト 再送時間 Rto と再送回数 チェックサム Seの道標

Metasplotを使用したsynフラッド攻撃

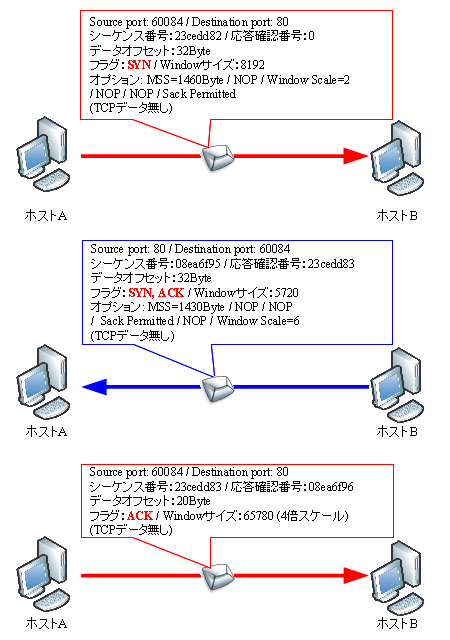

Tcp Connection Seの道標

2020年第4四半期ネットワーク層ddos攻撃の傾向

ポートスキャンは攻撃のための調査方法 その種類と対策について Secu Labo セキュ ラボ 株式会社網屋